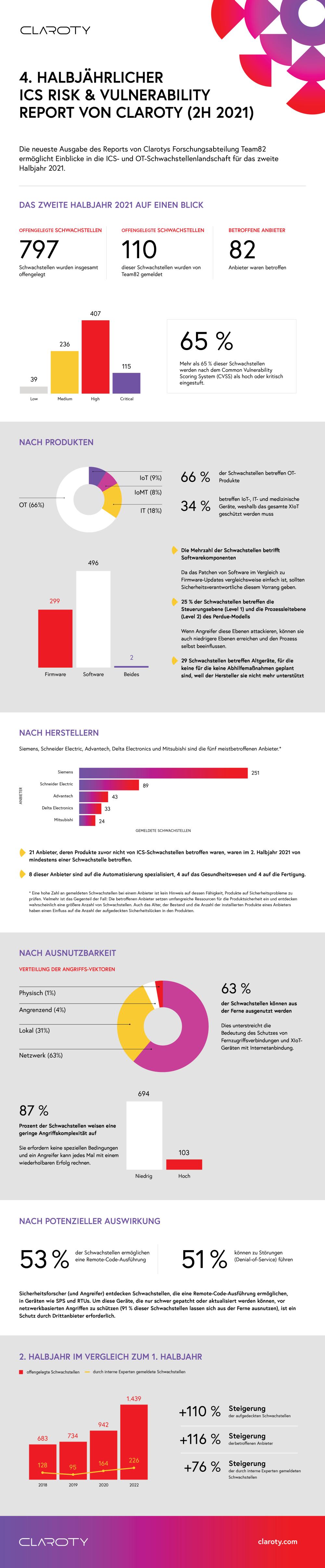

Eine deutliche Zunahme gemeldeter Schwachstellen auch bei IoT- und medizinische Geräten zeigt Bedeutung der industriellen Cybersicherheit.

Die Offenlegung von Schwachstellen in industriellen Kontrollsystemen (ICS) hat sich in den vergangenen vier Jahren mehr als verdoppelt (plus 110 Prozent), allein in der zweiten Jahreshälfte 2021 stieg die Anzahl im Vergleich zu den vorangegangenen sechs Monaten um 25 Prozent.

Dies geht aus einem aktuellen Report von Claroty hervor, amerikanischer Spezialist für die Sicherheit von cyber-physischen Systemen in Industrie-, Healthcare- und Unternehmensumgebungen mit Sitz in New York.

Die Studie zeigt zudem, dass sich diese Schwachstellen über die industrielle Betriebstechnik (Operational Technology; OT) hinaus auf das Internet der Dinge (Internet of Things; IoT) ausweiten: Ein Drittel der aufgedeckten Sicherheitslücken betrafen demnach IoT-, Medizin (Internet of Medical Things/IoMT)- und IT-Systeme (34 Prozent).

Weitere wichtige Ergebnisse:

- Die Hälfte aller Schwachstellen wurde von externen Spezialisten entdeckt, die meisten davon durch Forscher von Cybersicherheitsunternehmen, die ihren Schwerpunkt neben der IT- und IoT-Sicherheitsforschung auf ICS verlagern (50 Prozent). Außerdem meldeten 55 neue Forscher Sicherheitslücken.

- Die Zahl der durch interne Experten gemeldeten Schwachstellen stieg in den vergangenen vier Jahren um 76 Prozent. Dies unterstreicht die wachsende Bedeutung der Disziplin sowie einen höheren Reifegrad bei der Schwachstellenforschung und zeigt, dass die Hersteller immer größere Ressourcen für die Sicherheit ihrer Produkte bereitstellen

- Neun von zehn Schwachstellen weisen eine geringe Angriffskomplexität auf, das bedeutet: Sie erfordern keine speziellen Bedingungen und Angreifer können jedes Mal mit einem wiederholbaren Erfolg rechnen (87 Prozent). 70 Prozent erfordern keine besonderen Berechtigungen, um eine Schwachstelle erfolgreich auszunutzen, und 64 Prozent der Schwachstellen bedürfen keiner Benutzerinteraktion.

- Knapp zwei Drittel der Schwachstellen sind aus der Ferne ausnutzbar (63 Prozent). Dies zeigt, dass die Sicherung von Remote-Verbindungen und Geräten von größter Wichtigkeit ist, zumal der durch die Pandemie beschleunigte Bedarf an sicheren Fernzugriffslösungen ungebrochen ist.

- Die verbreitetste potenzielle Auswirkung ist die Remote-Code-Ausführung (bei 53 Prozent der Schwachstellen), gefolgt von Störungen/Denial-of-Service (42 Prozent), der Umgehung von Schutzmechanismen (37 Prozent) und Möglichkeiten für Angreifer, Anwendungsdaten zu lesen (33 Prozent).

Die wichtigsten Zahlen & Fakten des jüngsten Claroty-Reports über Schwachstellen in industriellen Kontrollsystemen zusammengefasst in der folgenden Infografik – zum Vergrößern zwei Mal anklicken:

Quelle: Claroty

Verwandte Artikel:

Ransomware trifft in Europa industrielle Betriebstechnik fast ebenso häufig wie die IT

Die Unterschiede in den Betreffs von Phishing-Mails in den USA und Europa

Wegen Cyberattacken verlieren 2/3 der Firmen Vertrauen in etablierte IT-Anbieter

20 Milliarden Euro Schaden durch Ransomware und andere Cyberangriffe 2021