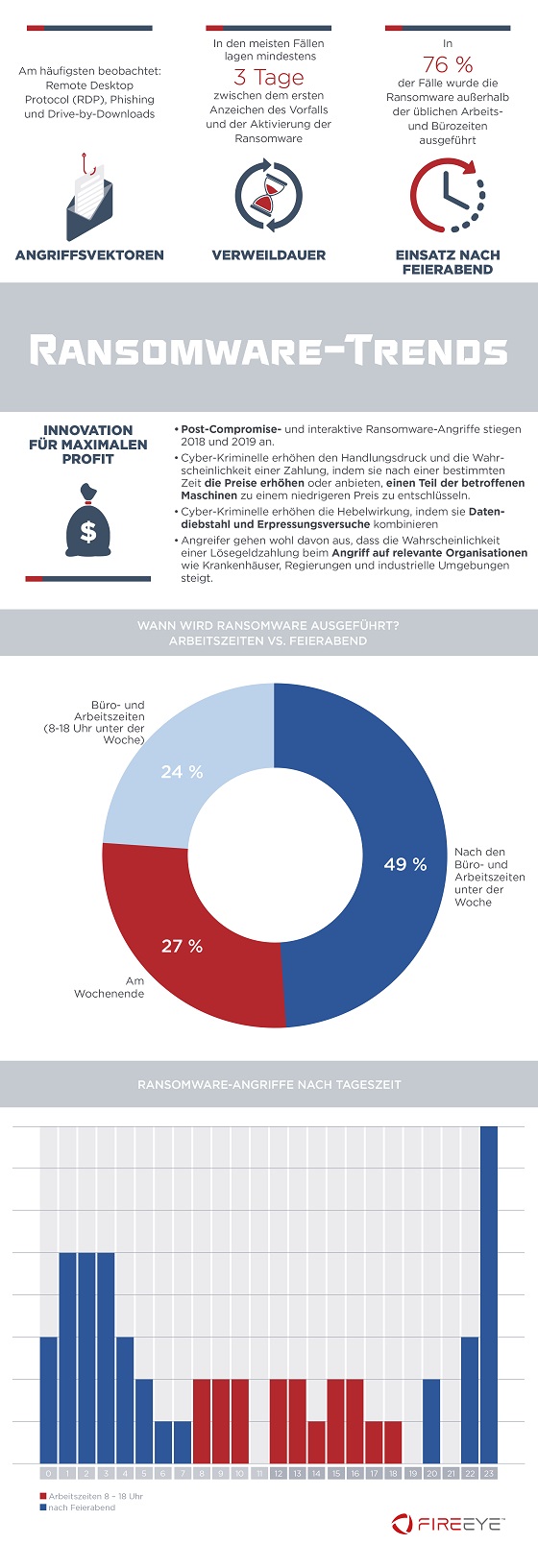

Ebenfalls drei Viertel aller Attacken mit Erpressersoftware erfolgen außerhalb der üblichen Arbeitszeiten, um so die Erfolgschancen zu maximieren.

Ransomware – also ferngesteuerte, digitale Erpressung mittels spezieller Erpressersoftare – ist seit ein paar Jahren eine der größten Bedrohungen für die Cybersicherheit von Unternehmen und Organisationen weltweit.

Mandiant, die Analyse-Tochter des kalifornischen IT-Sicherheitsanbieters FireEye, hat kürzlich diverse Ransomware-Attacken aus den Jahren 2017 bis 2019 untersucht und dabei eine Reihe von gemeinsamen Merkmalen in Bezug auf Angriffstechnik, Verweildauer und Tageszeit identifiziert.

„Kroker’s Look @ IT“ veröffentlicht die Ergebnisse der Untersuchung heute exklusiv vorab.

Die wichtigsten Befunde der Studie:

- Die Zahl der Analysen rund um Ransomware-Fälle stieg von 2017 bis 2019 um 860 Prozent.

- Die Vorfälle betrafen Organisationenweltweit in fast allen Branchen, darunter Finanzwesen, Chemie, Rechtswesen, Behörden und das Gesundheitswesen. Die Experten beobachteten Einbrüche, die finanziell motivierten Cyber-Kriminellen zugeschrieben wurden, sowie Dutzende andere Aktivitäten.

- Bei zahlreichen Angriffen wurde die Ransomware sofort aktiviert, so beispielsweise bei Vorfällen mit den Varianten „Gandcrab“ und „Globeimposter“.

- Die meisten Angriffe schienen jedoch komplexere „Post-Compromise“-Angriffe zu sein, bei denen die Akteure zunächst mögliche Zielnetzwerke sowie kritische Systeme erkunden, bevor sie die Ransomware gezielt einsetzen – vermutlich, um die Wahrscheinlichkeit einer Lösegeldzahlung zu erhöhen.

- Bei drei Viertel aller Angriffe vergingen mindestens drei Tage vom ersten Anzeichen des Vorfalls bis zur Aktivierung der Ransomware (75 Prozent).

- Bei 76 Prozent der Vorfälle wurde die Ransomware außerhalb der üblichen Arbeits- und Bürozeiten, also vor 8.00 Uhr oder nach 18.00 Uhr an einem Wochentag oder am Wochenende ausgeführt. Die Akteure wollen damit wahrscheinlich die Erfolgschancen maximieren und gehen davon aus, dass Gegenmaßnahmen langsamer durchgeführt werden als während der normalen Arbeitszeiten.

- Angriffe über das sogenannte Remote Desktop Protocol (RDP) – also über den Fernzugriff auf Windows-PCs – werden seit 2017 beobachtet. Bei diesen Angriffen loggt sich ein Angreifer über das RDP in ein System in einer Zielumgebung ein. In einigen Fällen testete der Angreifer damit die Zugangsdaten (viele fehlgeschlagene Authentifizierungsversuche, gefolgt von einem erfolgreichen). In anderen Fällen war eine erfolgreiche RDP-Anmeldung der erste Nachweis für böswillige Aktivitäten, gefolgt von einer Ransomware-Infektion. Werden schwache Zugangsdaten verwendet, kann dies einen RDP-Angriff begünstigen. Möglich ist auch, dass die Akteure die gültigen Zugangsdaten bereits über andere Aktivitäten ergattert oder von anderen Hackern erworben haben.

- Eine beträchtliche Anzahl von Ransomware wurde durch Phishing-Kampagnen verbreitet, darunter einige der erfolgreichsten Malware-Familien, die für finanziell motivierte Operationen verwendet werden wie etwa Trickbot, Emotet und Flawedammyyy. Im Januar 2019 beobachteten die Analysten TEMP.MixMaster TrickBot-Infektionen, die zu einem interaktiven Einsatz von Ryuk führten.

Und hier die wichtigsten Ransomware-Trends noch einmal grafisch im Überblick:

Quelle: FireEye

Verwandte Artikel:

Wie der Trojaner Emotet funktioniert – und man sich vor ihm schützt

IT-Sicherheit: Die wichtigsten Cybersecurity-Trends für das Jahr 2020

Kosten für Ausfallzeiten nach Ransomware-Angriff gegenüber 2018 verdreifacht